Ike-Scan Tutorial - Information garhering (Kali Linux)

Halo teman teman,pada postingan kali ini saya akan memberikan tutorial cara menggunakan Ike-Scan

sebelum itu akan saya jelaskan sedikit tentang apa itu Ike Scan?

Ike Scan bukanlah alat yang begitu populer dikalangan umum, tetapi populer di kalangan pengguna pro dan pentester.tools ini tersedia untuk Windows dan Linux. Ini adalah proyek sumber terbuka yang tersedia secara gratis di internet. Teman teman juga dapat memodifikasi dan mengembangkannya di bawah lisensi GPL.

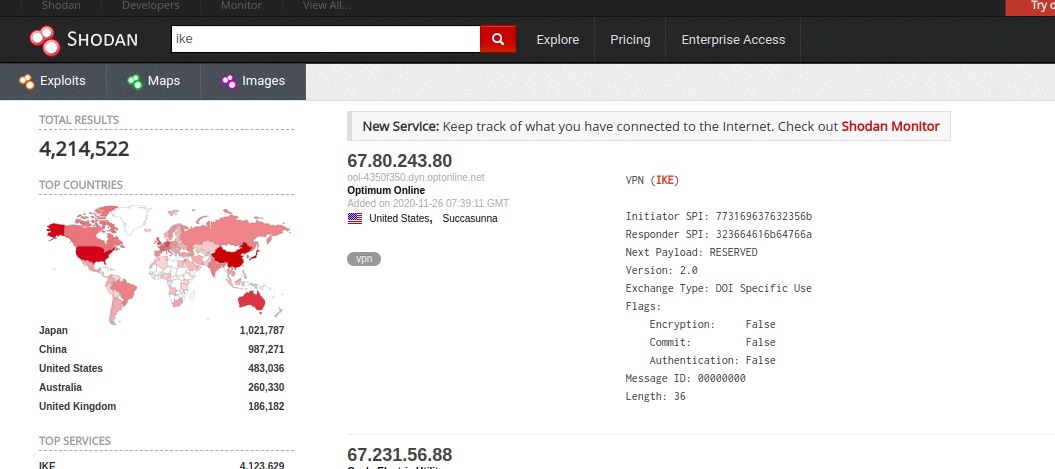

IKE (Internet Key Exchange) Scan digunakan untuk menemukan host IKE dan juga mengambil sidik jarinya menggunakan pola backoff transmisi ulang. IKE Scan menemukan host yang dijalankan oleh IKE . Pemindaian IKE mengirimkan permintaan ke IKE dan menunjukkan host yang menanggapi permintaan dari IKE.

Hal ini juga dilakukan Fingerprinting yang berarti menentukan pelaksanaan digunakan oleh host IKE. Ada beberapa cara untuk melakukan ini tetapi terutama menggunakan pola backoff transmisi ulang.

Bagaimana Menggunakan IKE Scan?

Jalankan Kali Linux Teman teman jika kalian sudah menginstalllnya , buka terminal dan ketik ike-scan -h, dan tekan enter

lalu akan muncul tampilan seperti dibawah ini

Dan untuk menentukan semua host bersama dalam jaringan tertentu menggunakan format IP jaringan / bit (mis .: 192.168.49.2/24). Ini akan memindai semua host dari jaringan tertentu.

Untuk memindai host dalam kisaran target, gunakan format IPstart- IPend (192.168.49.2-192.168.49.133)

Comments

Post a Comment